移動設備已經發(fā)展成為連接遠程用戶和家庭、辦公室的關鍵紐帶,為旅行者提供了訪問業(yè)務應用程序和數(shù)據的不可或缺途徑。確保這條通信線路的私密性和安全性是至關重要的。隨著各機構面臨越來越多針對移動設備的網絡安全挑戰(zhàn),美國一個跨部門委員會出臺了新的指導意見,指導員工在海外旅行時確保政府移動設備的安全。這份由美國聯(lián)邦移動集團(Federal Mobility Group)的《政府提供的移動設備國際旅行指南》(International Travel guide for Government-Furnished Mobile Devices)報告草案,概述了智能手機和平板電腦在海外面臨的風險,以及確保它們安全的最佳做法。新 FMG報告的內容和發(fā)展的貢獻來自于國土安全部 (DHS)、 國土安全部科學技術局、 國土安全部網絡安全和基礎設施安全局、國防部、教育部、能源部、內政部、國務院、財政部、總務管理局以及美國國家航空航天局。

FMG在10月19日的一篇博文中寫道:“隨著國內和國際旅行的增加,GFE移動設備……將促進政府雇員在國外旅行期間的工作效率,包括與辦公企業(yè)網絡和數(shù)據庫的遠程連接。”

FMG開發(fā)的國際旅行指南報告包含有關配置和使用 GFE 移動設備以在OCONUS旅行時保護信息、后端企業(yè)系統(tǒng)和用戶的最佳實踐。該指南還解釋了GFE面臨的各種物理和網絡安全威脅;旅行者在旅行前、旅行中和旅行結束后應采取的安全程序;以及臨時出國旅行的聯(lián)邦雇員的其他注意事項。

“然而,F(xiàn)MG的報告強調,前往外國或美國大使館的政府雇員應該意識到,由于他們的便攜性和始終處于開啟狀態(tài)的移動設備很容易受到損害、盜竊、物理損壞和丟失,”該文章繼續(xù)寫道。

該指南文件將公開征求公眾意見,截止時間為12月底。

指南的概要總結指出:

本安全指南適用于在公共網絡中使用政府提供的商用移動設備(政府提供的設備[GFE])的美國政府人員、細節(jié)人員或承包商,他們在進出外國和在外國境內旅行時。本報告的目的是最小化對手通過GFE移動設備獲取敏感數(shù)據的能力,并在設備受到損害時限制損害。這些緩解措施與最佳做法緩解措施一起解決了在外國可能遇到的一系列威脅。

移動設備具有與其軟件和硬件相關的固有漏洞。外國經常利用他們的安全設備——尤其是機場安檢、海關和與旅游業(yè)的聯(lián)系——對移動設備進行物理攻擊。此外,在許多國外政府對商業(yè)蜂窩基礎設施有直接或代理控制,這給了他們一個遠程管道來攻擊連接的移動設備。蜂窩網絡的攻擊尤其具有破壞性,因為大多數(shù)移動設備——從設計上來說——信任來自蜂窩網絡的信號/管理通信。

成功的利用可以讓對手遠程激活麥克風和攝像頭,定位和跟蹤特定的設備,并竊取設備處理或存儲的信息。一個被破壞的設備也可以被用作矢量來攻擊連接的企業(yè)網絡。美國政府高級官員是首要目標,如果他們在海外旅行時需要攜帶移動設備,他們應該攜帶或使用一次性或租借的商用移動設備,以便在高威脅環(huán)境中旅行。他們不應該攜帶移動設備出現(xiàn)在這些高威脅環(huán)境中,商業(yè)旅行時移動設備在美國大陸(OCONUS)及其領土,某些對策可以用來減輕一些漏洞。

外國大使館和領事館也被認為是外國領土,無論在哪里,因此,本指南文件中建議的緩解措施也適用于前往美國大使館或領事館的人員。在國際旅行期間用于進行公務的個人設備不在本指南的范圍內,但是,概述的威脅也適用于個人設備。因此,當用戶攜帶個人設備旅行并在旅行中使用這些設備執(zhí)行政府職責時,應考慮類似于本文所述的防護措施。

該指南概述了關于配置和使用GFE移動設備以在國際旅行中保護信息、后端企業(yè)系統(tǒng)和用戶的最佳實踐。它包括旅行前、期間和后的檢查清單樣本,并概述了在國外旅行時過境和進入安全區(qū)域的考慮。機構可以使用本文件中描述的程序和最佳做法,根據其風險承受能力制定機構特定政策。指導考慮來自以下聯(lián)邦機構的文件:國土安全部(DHS)、國務院、國防部(DoD)和國家安全局(NSA),參見本文。

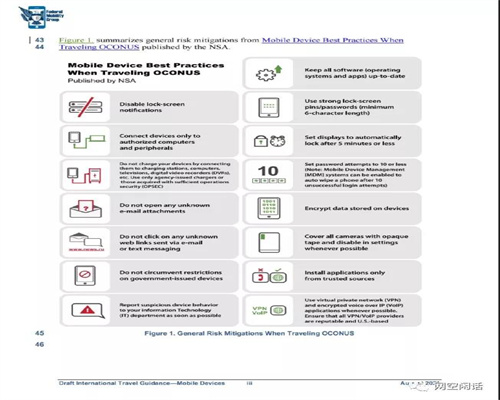

指南引用的美國本土外移動設備最佳實踐列出了15條最有效的措施:

使鎖屏通知失效

僅連接到授權的計算機和專用設備

不要用充電站、計算機、電視、DVRs等給你的設備充電;僅能使用聯(lián)邦機構配發(fā)的充電器或者那些要求充足的運營安全的設施;

不要打開任何不明的郵件附件;

不要解除政府配備設備的限制;

盡可能快的向你的IT部門報告惡意的設備行為;

保持所有的軟件(操作系統(tǒng)和APPs)是最新的;

使用較強的鎖屏碼/口令(至少6個字符);

自動鎖屏時間應當在5分鐘以內;

口令深度次數(shù)據設置了10以下(如果出現(xiàn)10次不成功的登錄嘗試,移動設備管理系會自動 清除電話上的數(shù)據);

數(shù)據加密存儲在設備上;

可能的情況下遮擋所有攝像頭或者設置為失活;

只從可信的來源安裝應用程序 ;

可能的情況下使用VPN和加密的VoIP;確保所有的VPN/VoIP供應商有良好聲譽且是美國的;

還有移動設備可能遭到攻擊的信號,如下圖:

FMG是通過首席信息官理事會特許成立的。它由來自網絡安全和基礎設施安全局(CISA)、總務管理局(GSA)和國家標準與技術研究所(NIST)的移動領導者共同主持。

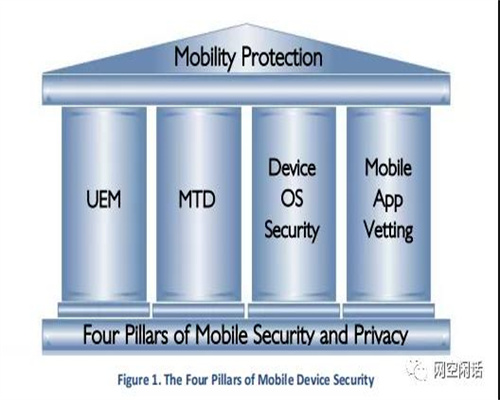

該組織還發(fā)起了一個聯(lián)邦信息安全現(xiàn)代化法案(FISMA)移動性指標工作組(FMMWG),專注于從今年開始更新FISMA移動性指標。今年9月,工作組與美國先進技術學術研究中心(ATARC)聯(lián)合發(fā)表了《移動安全生態(tài)系統(tǒng)概述》報告。針對網絡和IT決策者,該文件確定了機構保護其移動設備的方法。下圖標出了移動設備安全的四個方面,分別是UEM-統(tǒng)一的終端管理;MTD-移動威脅防御;原生設備操作系統(tǒng)安全;移動應用(APP)審查;

該報告指出:“最近的COVID-19大流行事件增加了與流動性相關的攻擊面,因為政府已經過渡到一個高度流動和分散的勞動力狀態(tài)。”

GSA企業(yè)技術解決方案辦公室技術客戶管理主管Kevin Gallo表示,F(xiàn)MG目前正在“處理一些政府范圍內的數(shù)據,以便更好地幫助機構獲得安全的移動解決方案。”

他說,機構通過GSA的多個獎勵計劃以及企業(yè)基礎設施解決方案購買許多移動解決方案,包括安全工具和產品。Gallo表示,GSA正在通過EIS擴展無線解決方案。

Gallo在近日ATARC主辦的一場活動中表示:“我們可以了解庫存支出和杠桿合同,然后通過使用這些數(shù)據,F(xiàn)MG能夠確定影響政府采購行為的最佳做法。”“因此,這些數(shù)據是了解威脅狀況和評估每個機構的威脅準備水平的關鍵之一。”

在美國總統(tǒng)拜登(Joe Biden)今年5月發(fā)布網絡安全行政命令之前,該機構報告的移動設備需求近年來有所增加。例如,去年,機構必須開始報告他們的移動設備中被移動威脅防御能力覆蓋的百分比。

與此同時,白宮管理和預算辦公室(White House Office of Management and Budget)在8月份發(fā)布了新的日志記錄要求,包括針對移動環(huán)境的日志。

內政部安全架構師David Harris領導FMG的移動安全工作組,負責更新FISMA報告要求。他說,情報機構在考慮自己的移動安全戰(zhàn)略和潛在的未來需求時,重要的是要理解“移動設備不是憑空存在的”。

哈里斯說:“我們有網絡、操作系統(tǒng)、移動應用程序,還有配套的云服務。”“我們試圖思考,從OMB和CISA的角度來看,什么是能夠真正捕捉到真正需要關注的領域的最佳指標。”

CISA網絡質量服務管理辦公室主任Vincent Sritapan說,F(xiàn)MG正在尋求盡可能多的行業(yè)反饋,以進一步完善新的國際旅行證件等指導意見。

“在很大程度上,這是我們希望與業(yè)界接觸的領域,”他表示。“你想告訴我們最近發(fā)生的事情。”

【閑人閑話】到境外公干的人員,多長點心吧!不怕賊偷,就怕賊惦記。基本的移動設備網絡安全衛(wèi)生,還是得講究講究。